Tanto si se trata de tecnología activa como de tecnología que dio de baja, sus datos están siempre accesibles en la red. Las consecuencias de una filtración de datos son demasiado graves para pasarlas por alto. Evite ser el centro de una notícia sobre la filtración de datos: elija un proveedor de ITAD de primera calidad que tenga mucha experiencia, certificación y reputación.

EPC hace todo lo posible para asegurar que sus datos estén protegidos. Cada paso de nuestro proceso está certificado y realizado por profesionales altamente cualificados. Puede estar seguro de que sus datos están a salvo y seguros con EPC.

Procesos certificados

Nuestro proceso de certificación NAID AAA cumple con las normas NIST 800-88 nos obliga a cumplir estrictas políticas de seguridad. Por lo que le ayudaremos a cumplir con la normativa aplicable:

-

Todas las instalaciones alrededor del mundo tienen acceso restringido 24/7.

-

Todos los empleados están sujetos a rigurosos controles.

-

• Se mantiene un minucioso y documentado proceso de cadena de custodia para todo el material confidencial.

Destrucción de datos en el lugar

Los vehículos de la flota de destrucción de datos y reciclaje de EPC son compactos, autónomos y están diseñados para destruir eficientemente todos los dispositivos que contienen datos en las instalaciones del cliente. Cuando se encuentren en sus instalaciones, nuestros expertos profesionales desinstalarán todos los discos duros, registrarán los números de serie y triturarán los dispositivos uno por uno. Todo el proceso se registra en video, y usted está invitado a presenciar el proceso en vivo. Una vez que todos los discos están triturados, los certificados de destrucción estarán disponibles on line. Una vez completado el proceso en sus instalaciones, enviaremos todos los equipos a una de nuestras instalaciones para su procesamiento, remarketing y reciclaje.

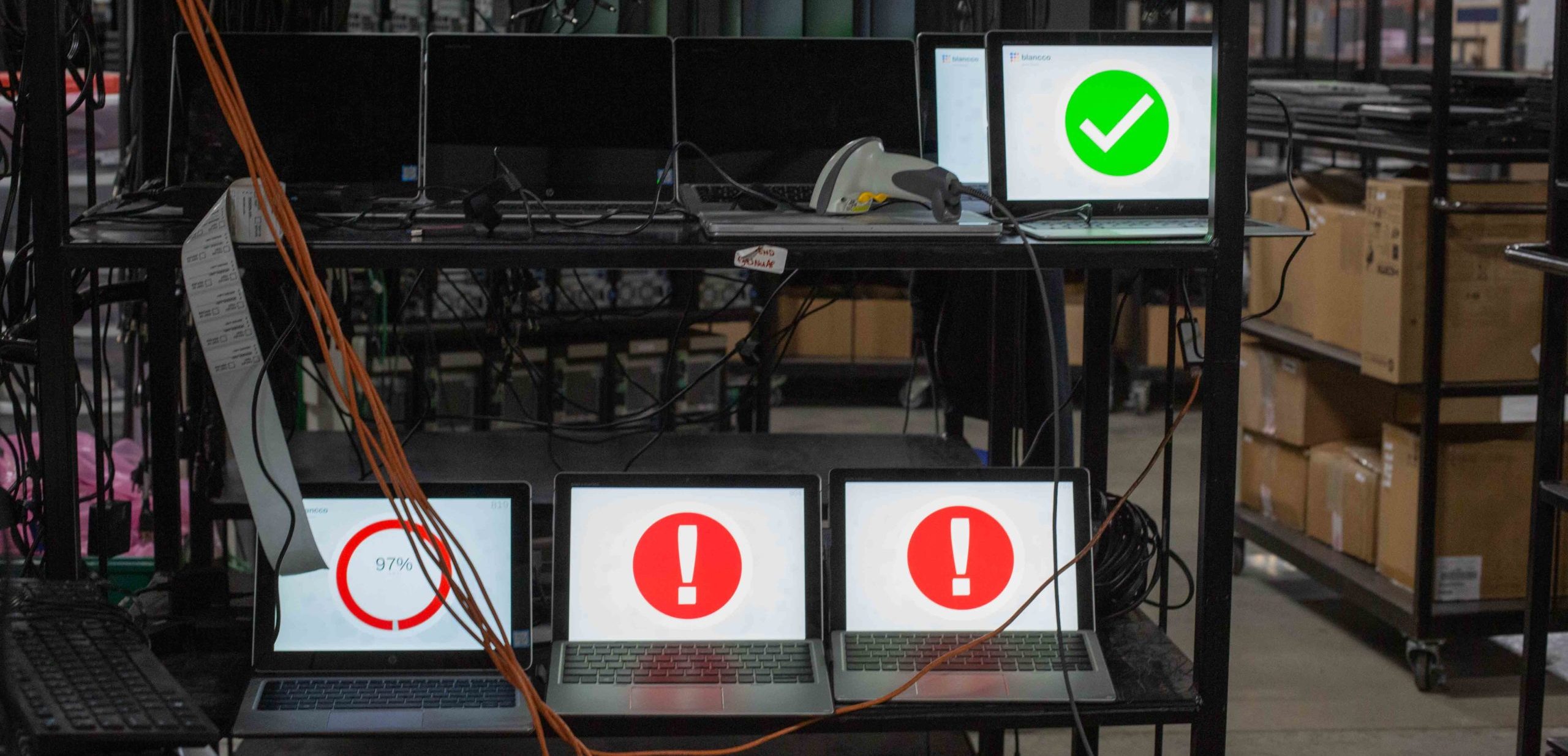

Limpieza de datos

Al limpiar los discos duros y mantenerlos intactos, es probable que recupere un rendimiento mayor de su inversión original en TI. EPC utiliza una variedad de softwares de borrado de datos, lo que nos permite limpiar datos de forma sostenible en una amplia gama de TI. Al borrar y reutilizar los activos en lugar de destruirlos físicamente, su compañía puede mejorar su posición en cuanto a la seguridad y cumplir con los requisitos de responsabilidad social corporativa (RSC), al tiempo que garantiza el cumplimiento de las leyes de privacidad de datos locales y globales.

Nuestros técnicos capacitados realizan la solución de borrado de datos de varias maneras:

En el lugar de trabajo del cliente

Nuestros técnicos borrarán todos los discos duros y dispositivos digitales antes de que salgan de su edificio. Una vez realizado el borrado, serán empaquetados y trasladados a nuestras instalaciones más cercanas para su posterior procesamiento, remarketing y reciclaje.

En EPC

Puede elegir que EPC empaquete adecuadamente y lleve sus activos a nuestra instalación más cercana, o empaquetarlos usted mismo y enviarlos utilizando el transportista que prefiera. De cualquier manera, una vez que lleguen a EPC, sus activos de TI, serán debidamente desinfectados, procesados y reacondicionados o reciclados. Al elegir que EPC recoja sus activos, todos los riesgos potenciales del transporte se transfieren a EPC, robo y daños incluidos.

Eliminación remota de datos

Con nuestra solución Blancco Remote, podemos preinstalar o instalar en forma remota el sistema Blancco en PC , portátiles y tablets, lo que le permitirá activar el software cuando llegue el momento de desinstalar el activo. Esto proporciona un borrado de datos fácil, fiable y en el lugar más conveniente por un coste mínimo por licencia. Es la solución ideal para organizaciones con muchos puestos de trabajo sea un solo activo o varios e incluso para usuarios en remoto.

Conectémonos

Adaptamos todos y cada uno de los proyectos de ITAD siguiendo el protocolo de seguridad del cliente. Contacte con nosotros para definir la solución más adecuada para su compañía.